一、事件回顾

北京时间2017年5月12日20时左右,全球爆发大规模勒索软件感染事件,此次勒索事件与以往相比最显著特点是勒索病毒结合了蠕虫的方式进行传播,传播方式采用了前不久NSA被泄漏出来的MS17-010漏洞。在NSA泄漏的文件中,WannaCry传播方式的漏洞利用代码被称为“EternalBlue”,所以有报道称此次攻击为“永恒之蓝”。

该勒索软件已经攻击了99个国家近万台电脑。英国、美国、俄罗斯、德国、土耳其、意大利、中国、菲律宾等国家都已中招。且攻击仍在蔓延。据报道,勒索攻击导致16家英国医院业务瘫痪,西班牙某电信公司有85%的电脑感染该恶意程序。至少1600家美国组织, 11200家俄罗斯组织和6500家中国组织和企业都受到了攻击。

截至目前,受到WannaCry攻击的机构和用户包括,英国NHS、西班牙的电讯公司Telefónica、俄国内政部、FedEx等等。中国高校也大面积遭受了攻击,据有关机构统计,目前国内每天有5000多台机器遭到“永恒之蓝”的攻击,教育网是受攻击的重灾区。

二、机理分析

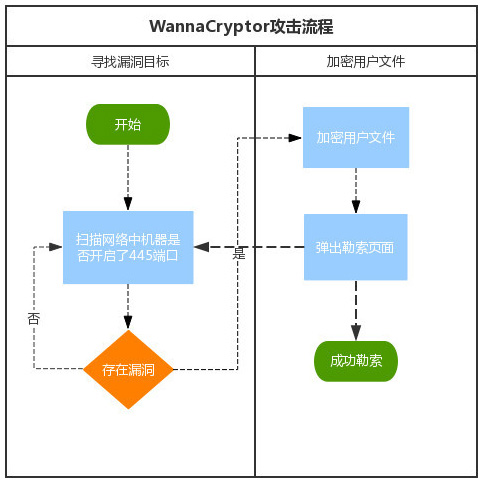

WannaCry主要利用钓鱼邮件进入受害机构的内部网络,进而以蠕虫病毒方式侵害内部网络中的其它Windows服务器和桌面终端。

WannaCry利用MS17-010漏洞,向用户机器的445端口发送精心设计的网络数据包文,实现远程代码执行。勒索软件被漏洞远程执行后,会通过Windows Crypto API对多种类型的文件进行AES+RSA的组合加密,被加密后的文件扩展名被统一改为“.WNCRY”。

Windows系统中几乎常用类型的文件均会被WannaCry进行恶意加密

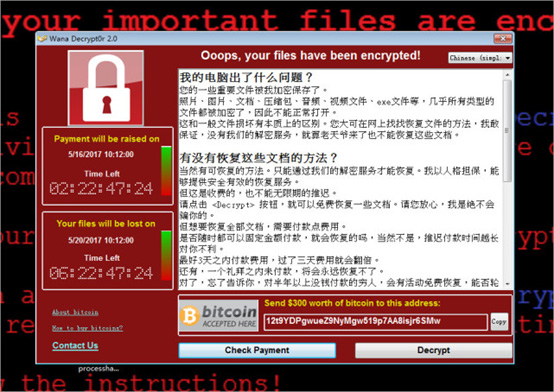

攻击者向WannaCry的受害者在六个小时期限内索要相当于300美元的比特币赎金,此后每隔数小时,赎金会进一步上涨。已有证据表明,即便受害者缴纳了赎金,攻击者也未按照承诺提供文件解密。